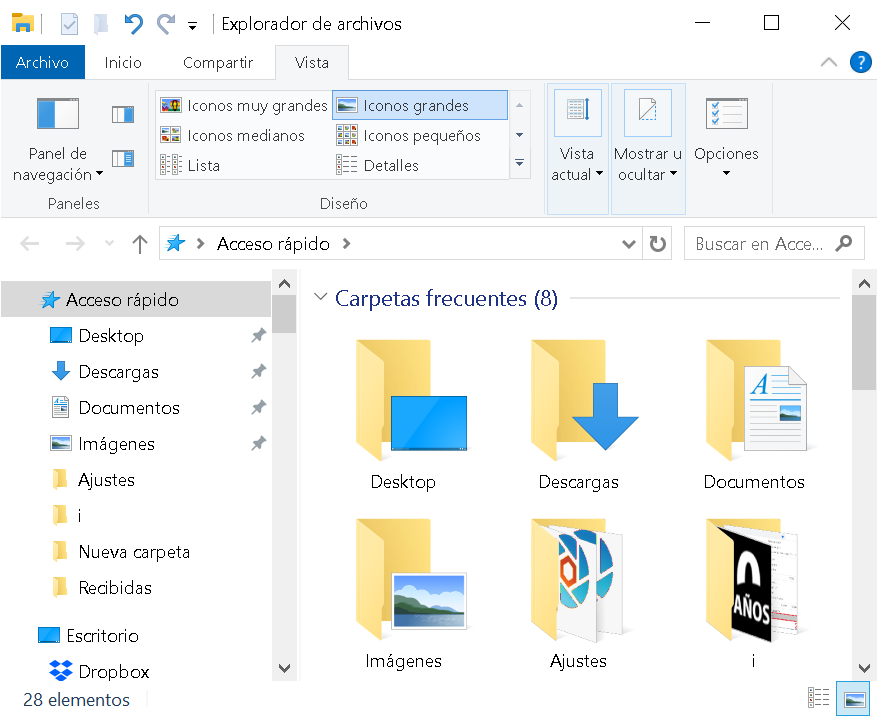

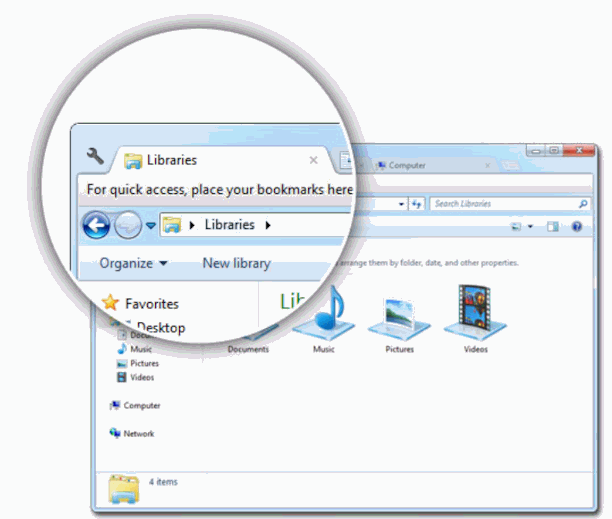

Usos del Explorador de Archivos

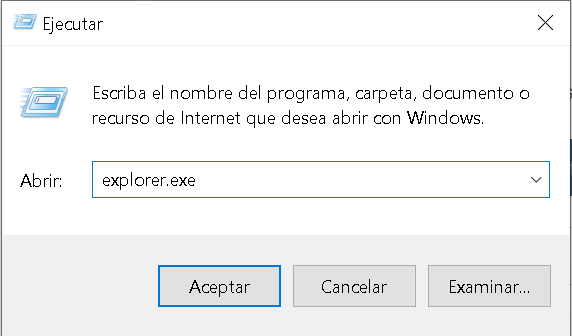

El Explorador de Windows ( explorer.exe) es una aplicación que se ejecuta a través de un archivo explorer.exe, que está alojado en el directorio de instalación de Windows. Para ejecutarlo basta con pulsar el botón de Inicio de Windows (Tecla Win+R) y teclear «explorer.exe» sin las comillas, tal y como se muestra en la figura inferior.

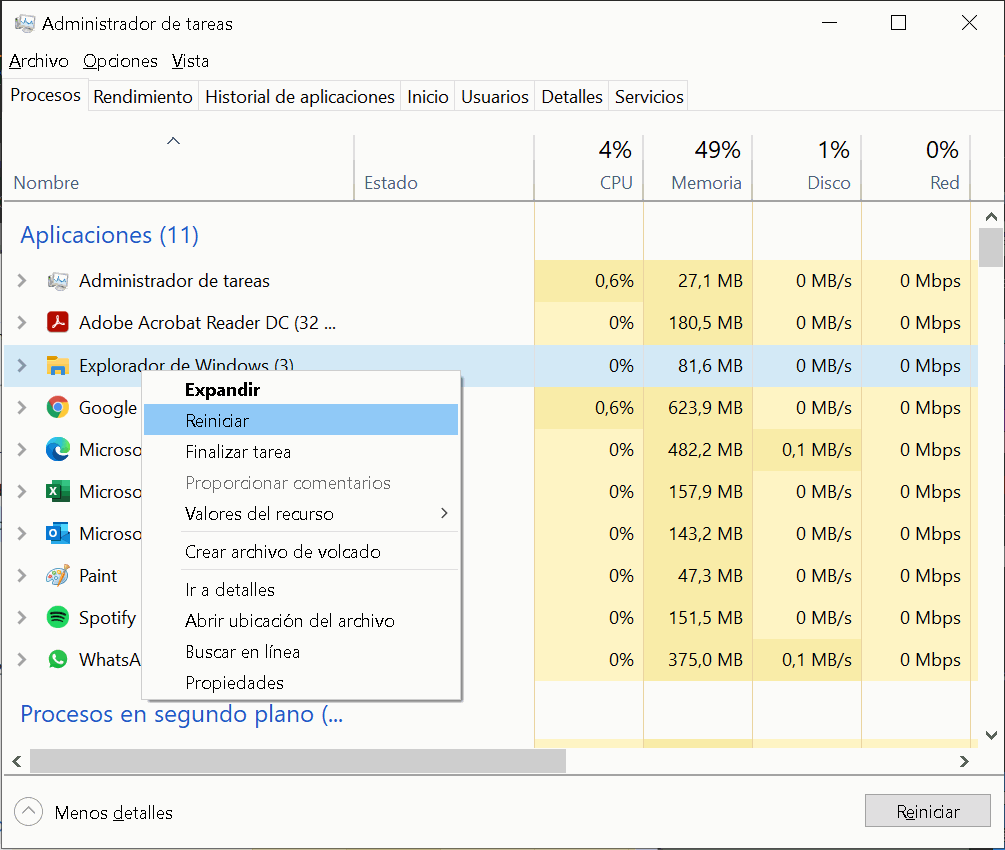

Aunque el Explorador de archivos de Windows es bastante fiable, su uso es tan intensivo dentro del sistema (las aplicaciones acuden a sus rutinas de manera recurrente), que puede dejar de funcionar, no responder o bloquearse. Seguro que más de una vez te ha ocurrido !

En ese caso con Ctrl+Alt+Supr podemos reiniciar el proceso explorer.exe.

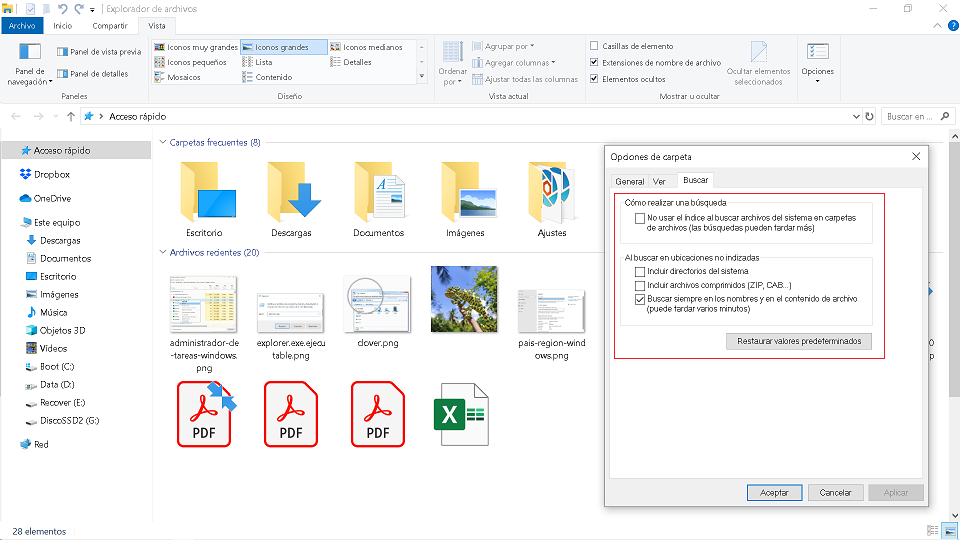

El explorador de archivos es muy configurable, entre otros parámetros permite realizar búsquedas avanzadas, búsquedas por contenido dentro de archivos, buscar por fecha, etc …

Para la versión del archivo su tamaño es de 4.32 KB. Esta información es útil para comprobar su tamaño real y poder verificar la no sustitución del mismo por un archivo infectado por virus, ya que en este caso su tamaño suele ser mayor.

Los virus y en general diversas técnica malware suelen utilizar como técnica sustituir archivos ejecutables .exe originales por otros del mismo nombre pero con código añadido malicioso (malware).

De esta manera su presencia pasa inadvertida por los usuarios y el archivo se ejecutará cada vez que el sistema o los usuarios lo requieran, realizando usualmente acciones indeseadas en segundo plano para ocultar su actividad.

Estas sustituciones pueden producirse al visitar sitios webs maliciosos, al abrir emails o al instalar software o abrir ficheros de origen desconocido. Con estas técnicas sociales consiguen instalar archivos infectados en nuestro PC.

En esta entrada estudiamos ¿Cómo reparar un sistema Windows? o cómo borrar archivos bloqueados.

Es importante que consideres estas pautas para no perder datos ni información de tu sistema. Siempre es mejor prevenir que curar.

Notas de actualización: en Windows 11 puedes anclar accesos rápidos en el árbol de directorio.

Alternativas al explorador de Windows

Explorer++, FileVoyager, Altap Salamander, WizFile, Tablacus Explorer, MultiCommander, Total Commander, Cubic Explorer, … hay decenas.

Otra posibilidad, es instalar programas para desplegar funcionalidades «ocultas de Windows». Por ejemplo, el programa Attribute Changer, actúa a modo de plugin para poder cambiar atributos de los archivos como la fecha de su creación.

Cambiar la fecha de un archivo:

Además, puede hacer que un archivo sea de solo lectura para evitar que los programas de software guarden cambios en un archivo. Los archivos y carpetas se pueden ocultar en condiciones normales si se establece el atributo Oculto.

Para una mejor legibilidad, se pueden poner mayúsculas o minúsculas a nombres de archivo, nombres de carpeta y extensiones.

Permite aplicar reglas a las fechas de grupos de archivos, y procesarlos con filtros de forma masiva.

Otro plugin muy popular para Explorer es Clover que añade pestañas tipo Chrome a iExplorer.

Entradas relacionadas de ayuda.

Descargar anti troyano gratis. No nos sorprendería que muchos usuarios que piensan que su sistema es fiable y seguro averiguasen con tan solo pasar algunos de los programas citados a continuación, que su PC está infectada por algún virus tipo troyano, de gusano o cualquiera de las decenas de tipos de malware que existentes. La mera navegación por…

Guía rápida de Windows Defender. Windows Defender es una utilidad el sistema que nos ofrece los siguientes servicios de protección ante virus, troyanos, spyware, ransomware, …: Protección en tiempo real.

- Siempre alerta, nos avisa de cualquier cambio sospechoso en los archivos de nuestro sistema o sin autorización. Puede activarse de forma temporal o definitiva. Análisis del sistema. Podemos lanzar un…

Informe sobre los antivirus y cortafuegos más utilizados. No sólo depende de la importancia de la información que mantengas en tu PC sino del uso que pueden hacer terceros de él de forma remota (PCs Zombies).

- Nos explicamos, tu PC puede ser infectado por algún programa (malware) diseñado para conceder el control a un usuario externo de intenciones desconocidas. Ejemplo de denegación…

Manual: Herramientas para el mantenimiento de Windows. Índice de contenidos: 1. Herramientas internas de Windows.

- Reparaciones de emergencia. Restaurar sistema. Herramientas de otros desarrolladores. Herramientas internas de Windows.

- Ante cualquier reparación o ampliación del sistema, hazte con la “etiqueta de servicio” o número que identifica a tu dispositivo de manera unívoca.

- Es una especie de matrícula que cada fabricante da a… (seguir leyendo).

Tutorial: Herramientas para crear imágenes de disco y backups. A continuación estudiaremos algunas excelentes herramientas para poder realizar un eficaz mantenimiento de nuestro PC.

- Es muy importante que antes de realizar operaciones con las particiones (asunto muy delicado) te asegures que los discos duros no contienen errores, para ello pásales la herramienta del sistema Scandisk: Acronis True Image. Es un programa que te permitirá… (seguir leyendo).

Recuperación de Windows 10. Introducción. Realizar copias de respaldo de nuestro sistema es una excelente medida de seguridad que nos evitará posibles disgustos en caso de desastre informático.

- Pues se crea un punto de restauración que nos permite volver en caso de error.

- Está pensado para solucionar problemas generados por instalaciones, virus o cambios de configuración por parte de… (seguir leyendo).

Volver al Índice del tutorial de Windows 10 …